怎么让云中各种类型的用户尽可能安全地运用网络,怎么让用户无缝地接入和运用云核算服务,怎么经过虚拟化网络技能进步数据中心网络构建灵敏性、扩展性的一起,处理好网络安全问题,已经成为选用虚拟化技能构建云核算数据中心所必需求处理的问题。当时干流厂商有依据VLAN安全区化、防火墙虚拟化等网络安全技能对云核算数据中心所选用的虚拟化网络进行维护,但仍然未能处理好用户拜访的可信以及数据交互的机密性、可控性等问题。

文中在研讨依据虚拟化网络的云核算数据中心典型架构与拜访运用形式的根底上,从用户安全接入、通讯阻隔与机密性维护等方面剖析了数据中心虚拟化网络安全需求,提出了虚拟化网络安全技能结构,要点针对依据暗码技能强化虚拟化网络安全,确保虚拟机之间的通讯维护、信息阻隔与安全交流等安全机制进行了剖析与规划,提出了一种可供参阅的处理方案。

1、云核算虚拟化网络技能及安全需求剖析

1.1云核算虚拟化网络典型结构与拜访运用形式

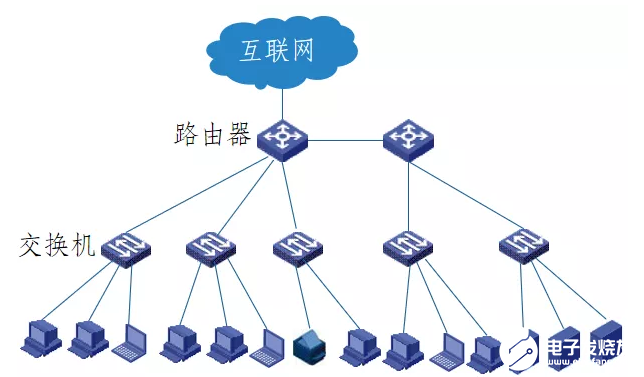

云核算的根底架构首要包含核算(服务器)、网络和存储。关于网络,从云核算整个生态环境上来说,能够分为3个层面,数据中心网络、跨数据中心网络以及泛在的云接入网络。

其间数据中心网络包含衔接核算主机、存储和4到7层服务器(如防火墙、负载均衡、运用服务器、IDS/IPS等)的数据中心局域网,以及边际虚拟网络,即主机虚拟化之后,虚拟机之间的多虚拟网络交流网络,包含分布式虚拟交流机、虚拟桥接和I/O虚拟化等;跨数据中心网络首要处理数据中心间的网络衔接,完成数据中心间的数据备份、数据搬迁、多数据中心间的资源优化以及多数据中心混合事务供给等;泛在的云接入网络用于数据中心与终端用户互联,为大众用户或企业用户供给云服务。

在此,首要讨论运用虚拟化网络技能完成的数据中心网络技能架构及其拜访运用办法。由于,数据中心很多的虚拟机经过虚拟化网络拜访核算资源的安全可控问题,是处理云核算虚拟化网络安全问题的要害。数据中心网络包含核心层交流机、接入层交流机和虚拟交流机。在运用云核算后,数据中心的网络需求处理数据中心内部的数据同步传送的大流量、备份大流量、虚拟机搬迁大流量问题,因而要求核心层网络具有超大规模的数据交流才能以及满足的万兆接入才能。接入层交流机要求能够支撑各种灵敏的布置办法和新的以太网技能,包含无损以太网技能等。

虚拟交流机是在物理服务器内部经过虚拟机办理器(Hypervisor)层虚拟出相应的交流机和网卡功用并施行办理,供给了服务器内多个虚拟主机虚拟网卡(vNIC)的互联以及为不同的虚拟网卡流量设定不同的VLAN标签功用,使得服务器内部好像存在一台交流机,能够方便地将不同的网卡衔接到不同的端口。Hypervisor为每个VM(虚拟主机)创立一个或许多个vNICs,联接Hypervisor中的虚拟交流机,然后支撑VM间的通讯。Hypervisor还答应虚拟交流机和物理网络接口的通讯,以及和外部网络的高效通讯,典型的虚拟交流机如开源的OpenvSwitch。

以现在运用较老练的Ctrix依据Xen的虚拟化体系为研讨目标(与其他VmwareESX、KVM、Hyper-V等有所不同,可参阅思路),剖析用户联接虚拟化用户终端,并进一步拜访数据中心核算资源的典型结构如图2所示。

首要长途用户依据瘦客户端,依据ICA等长途桌面协议(Vmware用PCoIP)拜访数据中心服务器上的用户虚拟终端。ICA协议是依据Xen的Ctrix虚拟化体系的专有协议,将显示器、键盘、鼠标操作信息与服务器端办理域交互,能够在Hypervisor上创立、间断相应的虚拟化终端体系,获得与本地化核算机终端操作相同的运用体会。一起,办理域OS上还运转了一切外设的实践驱动程序,经过后端驱动模块与系列客户终端虚拟机OS上运转的前端驱动模块进行交互,完成对各客户终端虚拟机设备驱动的支撑。

其次,用户虚拟终端机之间经过虚拟网卡、虚拟化交流机(包含跨物理服务器的分布式虚拟化交流机),完成虚拟终端之间以及用户虚拟终端与虚拟运用服务器之间的高速网络数据交互,完成依据虚拟化的数据会集运用,并拜访各种运用服务器,或进行用户虚拟机的搬迁等。其间分布式虚拟交流机选用使底层服务器架构更通明的办法,支撑不同物理服务器上虚拟交流机的跨服务器桥接,使一个服务器中的虚拟交流机能够通明地和其他服务器中的虚拟交流机衔接,使服务器间(以及它们的虚拟接口)的VM搬迁更简略。

1.2虚拟化网络安全需求

虚拟化终端运用形式完成了数据会集运用,并供给了用户间的数据阻隔,一起又以虚拟交流机完成了用户间的数据交互。虚拟交流机与实体交流机相同,还供给VLan、ACL、虚拟机端口的流量战略办理、QoS等机制。依据上述云核算用户运用数据中心的虚拟化终端,并经过虚拟化网络进行运用拜访的典型形式描绘,这儿对云核算虚拟化网络安全的需求进行了如下剖析概括:

1)用户接入的网络安全需求。应该确保虚拟化用户能够可信、可控、安全地接入数据中心启用其对应的终端虚拟机体系。应该强化用户接入数据中心的认证与拜访操控,供给ICA等长途桌面协议的机密性维护。

2)虚拟机之间的网络安全需求。与传统的安全防护不同,虚拟机环境下,同台物理服务器虚拟成多台VM今后,VM之间的流量交流依据虚拟交流机进行交流,办理员关于该部分流量既不行控也不行见,但实践上依据需求,不同的VM之间需求划分到不同的安全域,进行阻隔和拜访操控,应供给确保虚拟机之间交互数据的机密性维护机制,防止经过虚拟交流机的稠浊形式端口映射机制监听到一切不同用户群组的虚拟机之间的通讯数据。

此外,还应该为虚拟机的搬迁供给安全的数据传输通道,防止搬迁进程(往往是跨物理服务器甚至跨数据中心的)形成用户数据走漏。

3)数据中心之间的网络安全需求。数据中心之间会有核算或存储资源的搬迁和调度,关于大型的集群核算,一般选用构建大范围的二层互联网络(包含跨数据中心的分布式虚拟交流机),关于选用多个虚拟数据中心供给云核算服务,能够构建路由网络(三层)衔接。需求对数据中心网络鸿沟进行防火墙、侵略检测等惯例网络安全防护,一起对跨数据中心交互的数据进行机密性维护。