跟着越来越多的嵌入式设备接入网络并成为物联网的一部分,网络黑客们开端运用这些衔接,以到达自己不行告人的意图。因而,嵌入式设备有必要进步安全性,以避免黑客仿制IP、偷盗数据或侵入体系,可是关于嵌入式工程师来说,安满是又一个极端杂乱的主题,在为嵌入式微操控器规划体系时,很难掌握究竟需求怎样的维护力度。

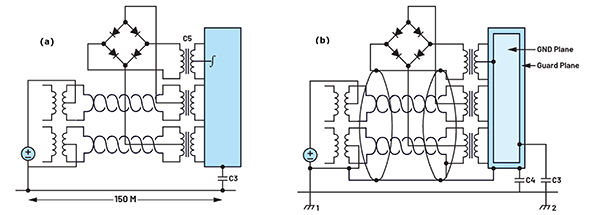

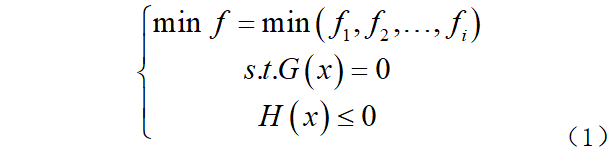

图1:安全性思想模型。

为了简化安全性这一评论论题,咱们从三个方面进行讨论。在图1中,嵌入式设备A需求与长途设备B通讯。此刻,需求考虑的三个安全要素:(1)设备完整性 – 安全拜访设备A;(2)经过身份验证树立与长途设备B的信赖联系;(3)树立信赖联系后,经过数据加密保证两个设备之间的信息传送安全。

* 设备完整性是指怎么避免嵌入式设备上的代码(或IP)和数据遭到未授权的拜访(如长途软件进犯、经过已树立的用户接口取得拜访权限或对体系硬件进行物理/勘探进犯)。能够经过多种办法防备这些进犯,但各个办法的本钱和杂乱性也各不相同。

* 在设备之间树立信赖联系是指一个或两个设备间彼此验证真伪,以保证不会将数据发送至滥竽充数的设备,或从这样的设备接纳数据。主张信赖联系的常用办法对错对称密钥加密。此办法运用一对密钥(一个私家密钥和一个公共密钥)来树立信赖联系。私家密钥用于加密而公共密钥用于解密。非对称密钥加密的常用算法为 RSA和ECC。

* 树立信赖联系之后,假如从设备A向设备B传输数据,对称加密算法将对其进行维护。对称加密运用相同密钥进行加密和解密。(此办法的速度比非对称加密快,这也是并非一切通讯都运用非对称加密的原因)。该算法现在的加密规范为AES(高档加密规范)。这是一种运用相同长度的密钥对128、192或256位数据块进行加密的对称密钥块加密规范。

尽管任何加密算法在长期进犯下都或许被破 解,但即便运用现代超级核算机进行蛮力进犯(指测验每一种密钥组合:2128或3.4 x 103种),破 解AES-128密钥块加密或许需求花费一百万年时刻,而AES-256加密算法更有2256或1.1 x 1077个组合。由此,AES-128或AES-256都适用于避免蛮力进犯。可是一般来说,AES-128更佳,由于其核算功率比AES-256要高 40%。这么看来,蛮力破 解AES的或许性简直微乎其微。因而,黑客们将首要精力花在提取AES密钥上。假如未能安全地维护AES密钥,那么不管算法多么安全都没有用。这就好像是用一个六英寸厚的钢门维护您的家,却将钥匙留在门垫下面。

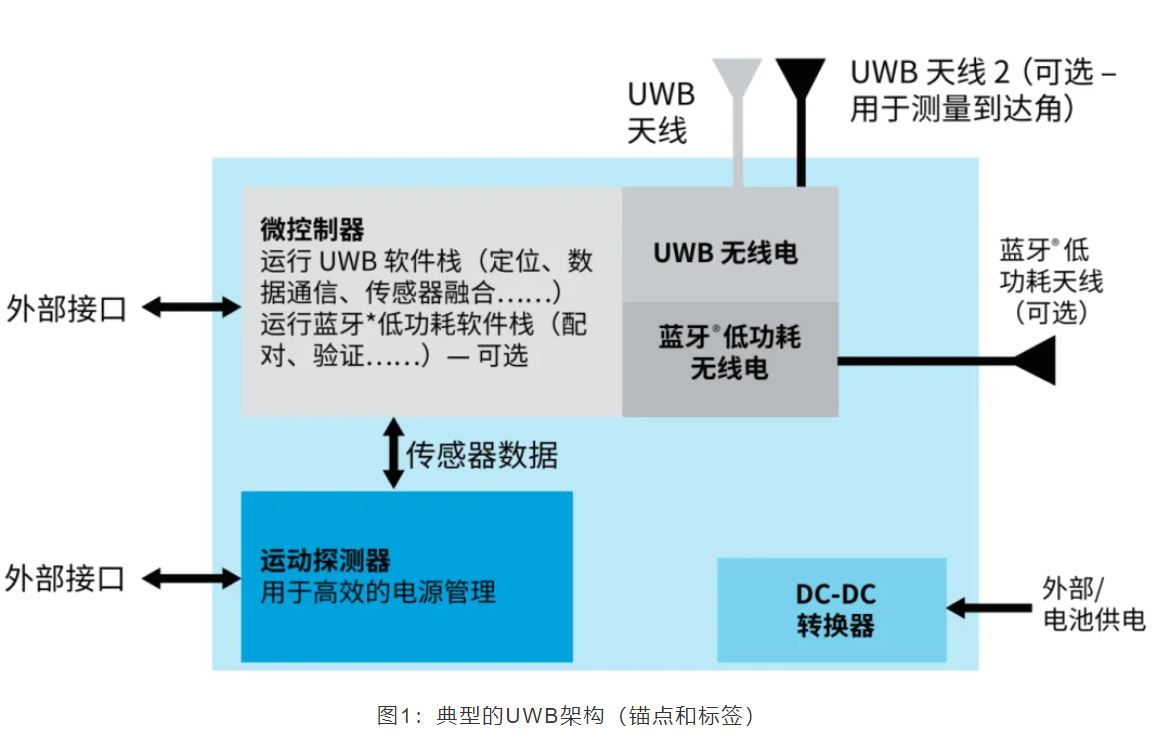

安全性并非是一个有必要的刚性需求。嵌入式规划中究竟需求什么程度的安全性取决于您所衔接的设备、需求维护的内容以及突破安全防护时所形成的丢掉。图2中列示了嵌入式规划中可用的不同安全性等级。

图2.:安全性规模。

榜首列表明典型的嵌入式运用。假如嵌入式设备无需接入互联网,不是网络的一部分,则不需求运用加密算法、树立信赖联系或密钥存储。可是,仍需留意设备完整性,尤其是在知识产权(IP)维护非常重要的运用中。避免竞争对手读取内部Flash中的程序内容能够维护公司产品的知识产权不受潜在抄袭者的损害,为了完成此种维护,需求寻觅装备内置代码读取维护功用的微操控器。

假如需求进行IoT衔接,则需求考虑附加的安全功用,以完成代码和数据维护。在通用微操控器中完成软件安全算法,即可满意安全传送信息所需的一切要求。软件完成的RSA或ECC能够用于树立信赖联系,而软件完成的 AES能够用于安全传送信息。密钥存储在Flash或RAM中,而且一般运用软件技术进行维护。可是,与由硬件加速的AES施行比较,软件完成的AES算法在安全性上仍是略逊一筹。

图2一起列出了将运转软件算法的通用微操控器替换为装备硬件安全功用(如硬件加速的AES加密、真随机数生成器和改进版AES密钥存储)的微操控器的长处。

* 与软件完成的AES施行比较,硬件加速AES模块的中心优势便是其运转速度要快八倍。一起,硬件AES愈加省电(需求的MCU核算更少,因而更省电),占用的程序代码空间也更小。假如能够充分运用微操控器内置的硬件加速AES,就能够愈加高效地运转相同的软AES加密算法。

* 真“随机数发生器(RNG)”是用于创立真随机密钥的软件完成的物理改进版。真RNG运用物理现象(如噪音)来创立随机数,而软件完成则有必要依靠算法才干创立随机数。与软件施行比较,真RNG愈加不行猜测。因而,其安全性更高。

* 某些微操控器中的附加安全功用能够将AES密钥存储于存储器中仅可经过硬件IP块读取的方位。这样一来,密钥就无法被软件提取。

当黑客无法以物理办法拜访嵌入式设备时,装备附加安全功用和软件加密算法的微操控器能够供给超卓的解决方案。比如为住所中的恒温器,您或许会忧虑有人会经过长途拜访它以侵入您的内部网络。可是,您或许不会忧虑有人闯入您的房子并勘探恒温器中的微操控器,然后提取其间的AES密钥。假如有人闯入您的住所,那么,您所面对的问题比丢掉AES密钥要大得多。

另一方面,假如您在房子外面安装了智能仪表,则或许会愈加招引那些想以物理办法进犯和盗取密钥的黑客的留意力。关于电力公司而言,电费收益是其需求维护的重要财物。因而,他们或许将资金花费更多地花费在防篡改安全功用上。

将微操控器与安全元件相结合能够为您的嵌入式体系供给银行等级的安全性(图2)。安全元件是一个防篡改%&&&&&%,它能够为密钥和证书供给安全的存储方位;一起一般装备硬件加速RSA和ECC,以完成更快的身份验证。尽管硬件加速AES加密仍由更快的微操控器操控,可是安全元件能够进步设备的完整性并带头树立信赖联系和AES密钥维护。

恩智浦半导体公司的LPC18Sxx和LPC43Sxx微操控器是现有LPC1800和LPC4300系列的扩展。这两款微操控器增加了用于代码和数据维护的硬件功用(图3)。LPC18Sxx和LPC43Sxx系列装备多种高端衔接功用,包含以太网、两个高速USB和SDIO(与WiFi模块之间完成最快速的数据衔接)。此外,某些版别还支撑图形LCD衔接。大部分恩智浦LPC微操控器供给代码读取维护(CRP)功用,该功用可用于维护开发者代码。增加的安全功用包含一个AES-128硬件加速器、一个真随机数发生器和两个坐落一次可编程存储器中用于存储AES密钥的128位OTP Key。

图3:LPC43Sxx功用框图LPC18Sxx所供给的功用与Cortex-M3内核相似。

两个128位一次可编程(OTP)密钥方位有助于避免密钥在遭到软件进犯后被长途提取。将密钥(以加密格局)写入OTP后,不行再经过软件或JTAG鸿沟扫描对其进行拜访。这些密钥仅可经过内部AES硬件模块拜访。

LPC18Sxx 和LPC43Sxx微操控器供给内置Flash(内部512kB至1MB)和无内置Flash版别。无内置Flash版别有必要在复位时从外部存储器方位 (即外部QSPI Flash)引导,并经过大型内部RAM运转。为了避免代码在引导进程中被别人看到,能够在复位时在QSPI中存储一个加密的图画,LPC18Sxx或 LPC43Sxx将会读取此加密图画、经过内置CMAC音讯身份验证对其进行验证、运用存储在OTP中的AES模块和128位密钥解密并从内部RAM开端履行已解密的代码。

LPC18Sxx和LPC43Sxx微操控器适合于任何需求广泛衔接和高处理器功用的IoT运用,包含工业操控、工业自动化或确诊运用、智能家居产品(包含恒温器和门禁操控)、轿车售后商场和消费电子产品(如乐器、打印机和其他联网配件)。另一个典型运用为安全IoT网关(图4)。

图4:安全IoT网关功用框图。

在本图中,微操控器经过以太网或根据SPI接口扩展的WiFi,供给装备硬件加速AES的高速加密衔接。Cypherbridge Systems是恩智浦的软件合作伙伴,供给适用于LPC18Sxx和LPC43Sxx的IoT和云互联软件开发套件,然后充分运用AES硬件加速的优势。

只需经过I2C接口将恩智浦A7系列安全芯片衔接到微操控器,即可增加银行等级的安全性。A7安全芯片将操控硬件加速身份验证,并为云存储所需的永久证书供给安全存储。

ESL Smart Solutions已开发了EMap,这是一款运用LPC18S57微操控器和Cypherbridge Systems软件安全库的安全IoT网关(图5)。

图5:ESL Smart Solutions EMap IoT网关。

EMap是一款具有高度安全性的物联网(IoT)网关,可作为现成产品或云开发套件(CDK)的一部分供给。

互联设备的增加趋势不行阻挠,随同而来的是多种层次的危险。恩智浦为嵌入式规划师供给多种解决方案,然后为详细运用供给适宜的代码和数据安全等级。